Spis treści

- Co to jest Mobile Device Management (MDM)?

- 8 konfiguracji MDM w konsoli Google Workspace, które zabezpieczą telefony pracowników

- 1. Wymuś stosowanie silnych haseł

- 2. Zarządzaj aplikacjami mobilnymi w organizacji

- 3. Wymagaj szyfrowania urządzenia

- 4. Blokuj urządzenia mobilne ze złamanymi zabezpieczeniami

- 5. Otrzymuj raporty o braku aktywności urządzeń mobilnych

- 6. Ustaw automatyczne czyszczenie danych z nieaktywnych urządzeń

- 7. Skonfiguruj automatyczne blokowanie urządzeń z Androidem, które nie są zgodne z zasadami organizacji

- 8. Wykorzystaj ustawienia dostępu zależnego od kontekstu

- Skorzystaj ze wsparcia FOTC przy konfiguracji opcji mobile device management

Mobile device management (w skrócie MDM) to oprogramowanie lub zestaw funkcji służących do zarządzania urządzeniami mobilnymi wykorzystywanymi przez użytkowników w organizacji. Rozwiązanie to pozwala Ci nie tylko odpowiednio zabezpieczyć wszystkie przenośne sprzęty w Twojej firmie, ale też monitorować je i zdalnie nimi zarządzać.

Ale czy w ogóle powinieneś przejmować się urządzeniami przenośnymi, skoro Twoja firma nie przyjęła u siebie polityki BYOD (ang. bring your own device), pozwalającej pracownikom na korzystanie z prywatnych sprzętów do wykonywania obowiązków służbowych? Okazuje się, że tak. Branżowi eksperci szacują, że nawet 75% osób i tak korzysta w pracy z przynajmniej jednego prywatnego urządzenia. Jak możemy się domyślać, za ten stan rzeczy odpowiada wygoda, z jaką wiąże się dostęp do firmowych danych na prywatnym smartfonie (np. możliwość sprawdzenia służbowej skrzynki mailowej).

Również przeprowadzany przez nas audyt bezpieczeństwa Google Workspace pokazuje, że pracownicy firm korzystających z Google Workspace bardzo często nie mają poprawnie skonfigurowanych ustawień z obszaru MDM.

Zamiast więc walczyć z wiatrakami, warto wziąć odpowiedzialność za odpowiednie zabezpieczenie danych, które Twoja firma przetwarza w chmurze.

Co to jest Mobile Device Management (MDM)?

Mobile Device Management (MDM), czyli zarządzanie urządzeniami mobilnymi, polega na połączeniu wszystkich służbowych laptopów, komputerów, tabletów i telefonów komórkowych z systemem, który pozwala administratorom monitorować ich aktywność i ustawienia.

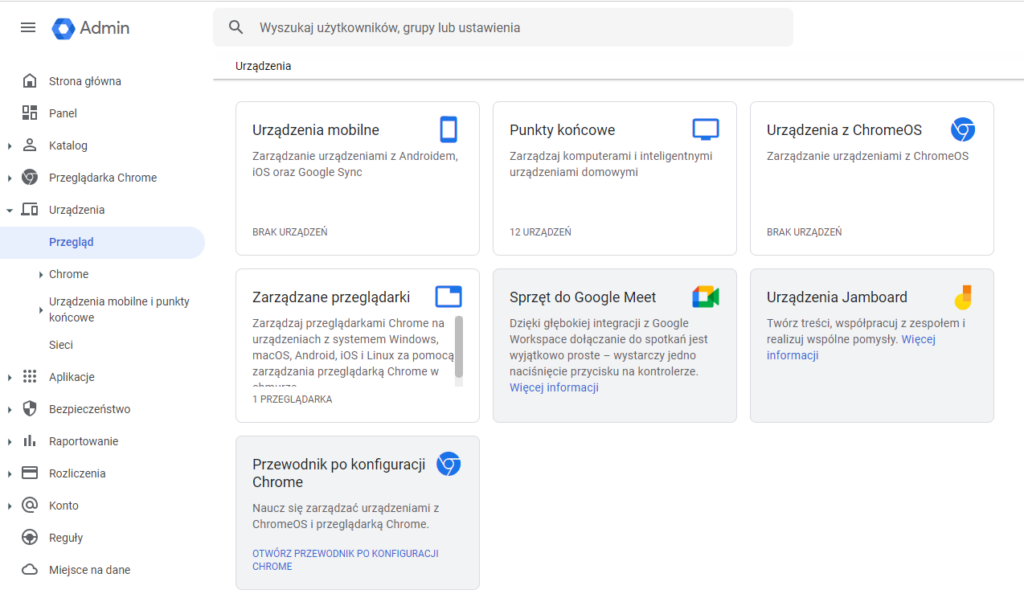

Systemów przeznaczonych do zarządzania urządzeniami jest wiele, ale klienci Google Workspace nie muszą szykować się na kolejne inwestycje. Oprogramowanie mobile device management (MDM) zawarte jest w każdym pakiecie Google Workspace. Dzięki niemu jako administrator możesz zabezpieczyć dane służbowe na osobistych urządzeniach użytkowników oraz urządzeniach należących do organizacji. Sama konfiguracja odbywa się z poziomu ustawień zarządzania punktami końcowymi w konsoli Google Admin.

Możesz dostosować poziom ingerencji ustawień bezpieczeństwa na urządzeniach pracowników, wybierając podstawowe lub zaawansowane opcje kontroli.

Mobile device management w Google Workspace

Jak połączyć urządzenia mobilne z konsolą administracyjną?

Rejestracja wykonywana przez użytkownika

Kiedy urządzenie mobilne staje się widoczne w panelu administracyjnym? Otóż automatyczne wykrywanie nowego urządzenia odbywa się zaraz po tym, gdy tylko użytkownik zaloguje się na nim przy pomocy służbowego loginu i hasła Google Workspace. Oznacza to, że administrator nie musi podejmować żadnych kroków, aby mieć wgląd w liczbę laptopów i telefonów, na których znajdują się dane firmy.

Większość reguł Mobile Device Management można też zdalnie wdrożyć na prywatnych urządzeniach pracowników, jeśli używają ich do sprawdzania służbowej poczty. W zaawansowanej wersji, rozwiązanie MDM pozwala na zatwierdzenie przez administratora każdego nowo wykrytego urządzenia.

Administracyjna rejestracja służbowych urządzeń z MDM

Urządzenia, które należą do firmy, powinny zostać zarejestrowane w konsoli jeszcze zanim trafią w ręce użytkowników końcowych. Administrator może to zrobić na dwa sposoby:

- Rejestracja bezdotykowa (zero-touch enrollment) – urządzenie przy każdym włączeniu (nawet jeśli zostały przywrócone ustawienia fabryczne) automatycznie loguje się do systemu i pozostaje pod kontrolą firmy. Ta funkcja jest dostępna tylko w wariancie Enterprise na urządzeniach z Androidem i Chrome OS zakupionych u oficjalnego partnera.

- Rejestracja manualna – administrator przygotowuje spis urządzeń poprzez import listy numerów seryjnych. Dzięki temu nowe logowania pracowników nie muszą być weryfikowane, a administrator może otrzymywać powiadomienia o nieaktywnych urządzeniach.

Warto pamiętać, że ustawienia MDM nie muszą być wdrażane globalnie w całej firmie. Można stopniować restrykcyjność zabezpieczeń, ustawiając inne warunki dla każdej jednostki organizacyjnej w Google Workspace.

Podstawowe funkcje zarządzania punktami dostępów

Ten zestaw funkcji MDM nie tylko przyda się w każdej firmie, ale wręcz powinien stanowić checklistę dla wszystkich administratorów, którzy poważnie podchodzą do tematu bezpieczeństwa. Dlaczego? Otóż pozwala ustawić podstawowe bariery dostępu dla nieupoważnionych osób, które znacząco podnoszą stopień ochrony danych. Podstawowy poziom zabezpieczeń w Google Workspace to m.in.:

- Spis wszystkich urządzeń, na których pracownicy zalogowali się na firmowe konto Google i automatyczne wykrywanie nowych urządzeń.

- Możliwość wymuszenia stosowania hasła lub blokady ekranu.

- Ochrona przed atakami hakerskimi i złośliwym oprogramowaniem.

- Zdalne wylogowywanie użytkownika i usuwanie danych firmy z urządzenia.

- Listy bezpiecznych aplikacji w systemie Android.

- Raporty urządzeń mobilnych, które pomagają wykryć podejrzaną aktywność.

- Wymuszenie ponownego logowania na urządzeniu.

Te podstawowe możliwości kontroli danych firmy, które pracownicy przetwarzają na swoich telefonach, są dostępne w każdym pakiecie Google Workspace – zarówno w wersjach biznesowych, jak i edukacyjnych. Mogą z nich korzystać nie tylko firmy, które dysponują własną flotą urządzeń mobilnych, ale też te działające w modelu BYOD, ponieważ stosowanie tych zabezpieczeń nie wymaga instalacji dodatkowych aplikacji na smartfonie.

Zaawansowane zarządzanie urządzeniami mobilnymi

Jeśli Twoja organizacja chce jednak zadbać o jeszcze wyższy standard ochrony danych na urządzeniach mobilnych, to administrator powinien skorzystać z zaawansowanych funkcji MDM. Można je stosować na kontach użytkowników z licencjami Google Workspace w wariantach Business Plus, Enterprise, Education Standard, Education Plus oraz na kontach objętych usługą Cloud Identity Premium.

Wśród zaawansowanych opcji mobile device management znajdziesz:

- Wymuszanie silnych kodów dostępu.

- Opcję zatwierdzania nowych urządzeń w konsoli administracyjnej.

- Zdalne czyszczenie pamięci urządzenia.

- Zarządzanie aplikacjami w systemie iOS.

- Rozszerzone raporty uwzględniające aplikacje i informacje o zabezpieczeniach.

- Zasady zabezpieczeń dotyczące szyfrowania, korzystania z aparatu, czy synchronizacji danych.

Do wprowadzenia niektórych z tych funkcji konieczna jest instalacja dodatkowej aplikacji, takiej jak Google Device Policy lub Android Device Policy. Konfiguracje ustawień MDM różnią się w zależności od producenta i wersji systemu operacyjnego urządzenia.

8 konfiguracji MDM w konsoli Google Workspace, które zabezpieczą telefony pracowników

Poniżej przedstawiamy osiem najważniejszych opcji kontroli urządzeń mobilnych, które warto skonfigurować w systemie mobile device management w Google Workspace. Jeśli nie czujesz się na siłach, aby samodzielnie przejść przez ten proces, skontaktuj się z nami, a inżynierowie FOTC wszystkiego za Ciebie dopilnują.

1. Wymuś stosowanie silnych haseł

Podstawowe opcje MDM dają Ci możliwość narzucenia na pracowników obowiązku ustawienia blokady ekranu lub hasła na zarządzanych urządzeniach mobilnych. Pomoże to chronić dane organizacji przed wglądem osób postronnych. Za pomocą zaawansowanych funkcji zarządzania urządzeniami mobilnymi możesz określić szczegółowe wymagania związane z hasłami takie jak:

- minimalna liczba znaków,

- okres ważności hasła,

- zapobieganie ponownemu użyciu wygasłego hasła,

- a nawet automatyczne czyszczenie pamięci urządzenia po określonej liczbie nieudanych prób zalogowania się.

2. Zarządzaj aplikacjami mobilnymi w organizacji

Administrator Google Workspace może decydować, które aplikacje pracownicy będą mogli znaleźć i zainstalować na swoich urządzeniach z systemem Android lub iOS. Zarządzanie aplikacjami odbywa się poprzez stworzenie listy dozwolonych aplikacji internetowych i mobilnych w konsoli administracyjnej Google. Do spisu możesz dodawać aplikacje publiczne (tj. aplikacje innych firm) z zakresu bezpieczeństwa, biznesu i zarządzania dokumentami, a także prywatne aplikacje na Androida.

W konsoli możesz konfigurować niektóre ustawienia aplikacji zarządzanych. Na przykład decydować o tym, czy aplikacja ma być automatycznie instalowana na urządzeniach i czy użytkownicy będą mogli samodzielnie ją odinstalować.

3. Wymagaj szyfrowania urządzenia

To ustawienie powoduje, że na urządzeniach wymagane jest szyfrowanie danych podczas blokady. Dzięki temu treści przechowywane na telefonie można odczytywać tylko wtedy, gdy urządzenie jest odblokowane. Wymuszenie szyfrowania pomoże zmniejszyć ryzyko wycieku danych w przypadku zgubienia, kradzieży lub sprzedania urządzenia mobilnego użytkownika.

4. Blokuj urządzenia mobilne ze złamanymi zabezpieczeniami

Telefon można zhakować na wiele sposobów. Na przykład gdy znajduje się na nim odblokowany program rozruchowy, gdy ma zastosowaną niestandardową pamięć ROM lub gdy jest na nim plik binarny superużytkownika. Możesz uniemożliwić dostęp do danych konta firmowego użytkownikom korzystającym z urządzeń mobilnych ze złamanymi zabezpieczeniami. Zhakowane urządzenia zostaną zablokowane, a ich użytkownicy nie będą mieli dostępu do firmowych danych w usługach Google (takich jak Google Workspace czy Cloud Identity).

5. Otrzymuj raporty o braku aktywności urządzeń mobilnych

W przypadku firmowych urządzeń jedną z najbardziej podejrzanych aktywności jest brak aktywności. Google Workspace może co miesiąc generować dla Ciebie raport o należących do firmy urządzeniach z Androidem, które nie synchronizowały żadnych danych służbowych przez ostatnich 30 dni. Taki raport jest automatycznie wysyłany e-mailem do wszystkich superadministratorów i innych adresatów, którzy zostaną dodani w konsoli. W pliku znajduje się lista nieużywanych urządzeń i informacje o tym, kto się ostatnio na nich logował.

6. Ustaw automatyczne czyszczenie danych z nieaktywnych urządzeń

Brak aktywności łatwo przeoczyć, jeśli na bieżąco nie monitoruje się listy połączonych urządzeń. W systemie mobile device management w Google Workspace istnieje możliwość ustawienia reguły, zgodnie z którą pierwsze administracyjne kroki ochrony będą podejmowane samoczynnie, gdy tylko urządzenie zbyt długo pozostanie nieaktywne. Dzięki automatycznemu czyszczeniu dane konta służbowego i zarządzane aplikacje na urządzeniach z Androidem będą zdalnie usuwane, gdy przez określoną liczbę dni nie zostanie zarejestrowana w nich żadna aktywność.

7. Skonfiguruj automatyczne blokowanie urządzeń z Androidem, które nie są zgodne z zasadami organizacji

Jeśli urządzenie przestanie spełniać wymogi dowolnej z zasad obowiązujących w organizacji, możesz je automatycznie zablokować lub całkowicie wyczyścić, blokując dostęp do służbowych danych. Użytkownik takiego urządzenia otrzyma odpowiednie powiadomienie.

Wyzwalaczami blokady mogą być stany i aktywności, takie jak:

- zmiana rejestracji konta,

- zdarzenie dotyczące działania na urządzeniu,

- zmiana aplikacji urządzenia,

- stan zgodności urządzenia (tylko Android),

- przejęcie urządzenia (tylko Android),

- aktualizacja systemu operacyjnego urządzenia,

- własność urządzenia (tylko Android),

- zmiana ustawień urządzenia (tylko Android),

- synchronizowanie urządzeń,

- nieudane próby odblokowania ekranu (tylko Android),

- podejrzana aktywność,

- obsługa profilu służbowego (tylko Android).

8. Wykorzystaj ustawienia dostępu zależnego od kontekstu

Dostęp zależny od kontekstu to zaawansowana konfiguracja dostępna w Google Worskspace Enterprise oraz Education Standard i Plus. Pozwala ustawić różne poziomy dostępu do danych w zależności od tożsamości użytkownika i kontekstu żądania. Sprawdzane atrybuty, to:

- podsieć IP,

- pochodzenie geograficzne,

- zasady dotyczące urządzeń,

- system operacyjny urządzenia.

Jak wykorzystać tę funkcję w praktyce? Jako administrator, możesz m.in.:

- Zablokować dostęp urządzenia mobilnego do aplikacji Google (internetowej i mobilnej). Na przykład jeśli urządzenie znajduje się poza określonym krajem lub regionem albo jeśli nie spełnia wymagań dotyczących szyfrowania i hasła.

- Utworzyć poziom dostępu dla Gmaila wymagający, by użytkownicy łączyli się z określonego zakresu adresów IP, a ich urządzenia były zaszyfrowane.

- Zezwalać na dostęp do aplikacji tylko z urządzeń firmowych oraz w sieci firmowej.

- Wykorzystać jedną z wielu innych kombinacji.

Przeczytaj też:

- Zarządzanie punktami końcowymi – jak dbać o bezpieczeństwo służbowych laptopów?

- Bezpieczeństwo danych w firmie

- Praca zdalna a bezpieczeństwo danych – jak uchronić firmę przed nowymi zagrożeniami?

- Klucz bezpieczeństwa U2F – co to jest i jak działa

Skorzystaj ze wsparcia FOTC przy konfiguracji opcji mobile device management

FOTC to zespół certyfikowanych inżynierów chmury Google, którzy zawsze są gotowi wesprzeć klientów w rozwiązywaniu problemów z konfiguracją kluczowych systemów ochrony danych w firmie. Z naszą pomocą będziesz w stanie zbudować lepsze środowisko hybrydowej współpracy online dla swoich pracowników. Ale wsparcie, szkolenia i ekspercka wiedza to nie wszystko. Współpraca z partnerem Google Cloud pozwoli Ci także zoptymalizować koszty usługi Google Workspace dzięki możliwości łączenia planów. Porozmawiaj z nami o potrzebach swojej firmy, a przygotujemy dla Ciebie spersonalizowaną ofertę wdrożenia chmurowych usług (wraz z migracją danych), lub przeniesienia licencji do FOTC.