Spis treści

Komunikacja przez internet jest już normą. Uczestniczymy w zdalnych zajęciach i kursach, łączymy się ze współpracownikami oddalonymi od nas o setki kilometrów, prowadzimy wideorozmowy z klientami. Podczas tych spotkań nierzadko omawiamy kwestie, które nie powinny dotrzeć do osób trzecich – bo na przykład są kluczowe dla funkcjonowania firmy lub objęte umową o zachowaniu poufności.

Czy korzystając z komunikatora Google Meet możemy mieć pewność, że nasza rozmowa jest bezpieczna? Tak – Google to Fort-Knox wśród rozwiązań chmurowych. Codziennie korzystamy z funkcji i ustawień Google Meet, które są efektem prac setek specjalistów cyberbezpieczeństwa i bezpieczeństwa informacji. I nawet nie zdajemy sobie sprawy z tego, przed iloma atakami i wyciekami danych uchroniły nas zabezpieczenia Google.

Google Meet, czyli komunikator do prowadzenia wideorozmów

Google Meet to platforma do prowadzenia wideokonferencji, z której korzystają użytkownicy prywatni, firmy oraz szkoły i uczelnie.

Z komunikatora Google Meet mogą korzystać również organizacje z sektorów podlegających regulacjom ustawowym – na przykład firmy z sektora bankowego, służby zdrowia czy edukacji. To dlatego, że usługi Google są poddawane niezależnym audytom i spełniają weryfikację dotyczącą zabezpieczeń, prywatności i zgodności z wymaganiami oraz otrzymują certyfikaty, atesty i raporty zgodności ze standardami na całym świecie.

W jaki sposób można korzystać z komunikatora Google Meet?

- z poziomu przeglądarki internetowej (nie ma aplikacji desktopowej Google Meet, którą można zainstalować na komputerze);

- ze smartfona z systemem operacyjnym Android lub iOS przez aplikację mobilną Kalendarz Google lub Google Meet;

- z dowolnego telefonu – można “wdzwonić” się na spotkanie, by mieć połączenie audio;

- za pośrednictwem sprzętu do prowadzenia wideokonferencji Meet hardware.

Zobacz też: Google Meet vs. Zoom – porównanie aplikacji do wideokonferencji

Certyfikaty oraz zgodność z normami i wymaganiami bezpieczeństwa

Usługi Google Cloud – w tym Google Meet – są regularnie poddawane audytom prowadzonym przez niezależne podmioty. Wynikiem tych weryfikacji są certyfikaty i poświadczenia zgodności z normami, między innymi:

- SOC 1 – raport dotyczący mechanizmów kontroli finansowych w organizacji, które mogą mieć wpływ na sprawozdawczość finansową klienta,

- SOC 2 – dokument udostępniany klientom usług, poświadczający wysoki poziom bezpieczeństwa, dostępności, spełnienia norm poufności i prywatności wśród systemów informatycznych organizacji,

- SOC 3 – publiczny raport dotyczący poziomu bezpieczeństwa, dostępności usług i sposobu przetwarzania danych,

- ISO/IEC 27017 – norma dotycząca poziomu zabezpieczeń usługi w chmurze obliczeniowej oraz wskazująca zakres odpowiedzialności stron,

- ISO/IEC 27018 – certyfikat poświadczający stosowanie mechanizmów ochrony danych osobowych w chmurze,

- FedRAMP Moderate ATO – norma wydana w ramach Federal Risk and Authorization Management Program z ramienia rządu USA, dotycząca mechanizmów bezpieczeństwa, autoryzacji, oceny ryzyka oraz monitorowania usług i produktów chmury obliczeniowej; umożliwia korzystania z Google Meet organizacjom rządowym,

- zgodność z ustawą HIPAA (Health Insurance Portability and Accountability Act) dotyczącą przechowywania i przetwarzania danych medycznych; zgodność z HIPAA pozwala organizacjom z sektora służby zdrowia korzystać z usług chmury Google,

- HITRUST CSF – norma dotycząca zarządzania ryzykiem; zawiera zestaw obowiązkowych kontroli procesów organizacyjnych oraz technicznych w kwestii przechowywania, przetwarzania i przesyłania wrażliwych danych,

- RODO – rozporządzenie unijne dotyczące ochrony osób fizycznych, regulujące normy przechowywania i przetwarzania danych osobowych,

- Privacy Shield – zbiór zasad regulujących sposoby gromadzenia, wykorzystywania i przechowywania danych osobowych z państw członkowskich Unii Europejskiej (również w Europejskim Obszarze Gospodarczym), Wielkiej Brytanii i Szwajcarii,

- BSI C5 – katalog zgodności przetwarzania w chmurze, opracowany przez Niemiecki Urząd Federalny ds. Bezpieczeństwa Informacji (BSI), poddający ocenie poziom bezpieczeństwa informacji w usługach chmurowych,

- CSA STAR – trzyetapowy program weryfikacji dostawcy usług chmurowych składający się z etapu samodzielnej oceny organizacji, audytu prowadzonego przez niezależny podmiot oraz ciągłego monitoringu usług i procesów.

Zobacz:

- Praca zdalna z bezpieczeństwo danych – jak uchronić firmę przed nowymi zagrożeniami?

- Bezpieczeństwo danych w firmie

Szyfrowanie komunikacji w Google Meet

Szyfrowanie pozwala znacznie zwiększyć poziom zabezpieczeń rozmów prowadzonych za pośrednictwem internetu. Zaszyfrowanej rozmowy nie będzie w stanie odczytać ani dostawca usług (właściciel komunikatora), ani haker nasłuchujący ruchu sieciowego.

Komunikacja na Google Meet jest szyfrowana. Komunikator spełnia wymagania standardu IETF (Internet Engineering Task Force) dotyczące protokołów DTLS (Datagram Transport Layer Security) i SRTP (Secure Real-time Transport Protocol).

DTLS (Datagram Transport Layer Security) to protokół komunikacyjny, który zapewnia bezpieczeństwo aplikacji, chroniąc komunikację przed nasłuchiwaniem lub fałszowaniem wiadomości.

SRTP (Secure Real-time Transport Protocol) to protokół szyfrujący, który jest w stanie zaszyfrować m.in. nagrania dźwiękowe.

Wszystkie dane w Google Meet są szyfrowane – zarówno podczas połączeń z poziomu przeglądarki czy Meet hardware, jak i aplikacji na Androida i iOS. Jedynie w sytuacji, gdy rozmówca dołącza do spotkania przez połączenie telefoniczne, dźwięk jest przesyłany przez sieć operatora komórkowego i może nie być szyfrowany. Jeśli zależy Ci na najwyższym poziomie bezpieczeństwa, korzystaj z dedykowanych platform i aplikacji Google – zamiast “wdzwaniać się” z telefonu na spotkanie, odpal aplikację mobilną Google Meet lub Google Calendar.

A co z nagraniami ze spotkań? Opcja nagrywania jest dostępna w Google Workspace w pakietach Business Standard, Business Plus oraz Enterprise. Wszystkie nagrania przechowywane na Dysku Google są domyślnie szyfrowane w spoczynku. Nikt, kto uzyska dostęp do Dysku w nieautoryzowany sposób (z pominięciem podawania danych logowania), nie będzie w stanie “odczytać” nagrania.

Ustawienia i funkcje komunikatora Google Meet, które zapewniają bezpieczeństwo rozmów

Komunikator od Google posiada wiele funkcji zapobiegających kradzieży danych, zwiększających bezpieczeństwo spotkań i komunikacji. Oto niektóre z nich:

- komunikator Google Meet na komputerze dostępny z poziomu przeglądarki, bez instalowania aplikacji desktopowej czy wtyczek; ogranicza to możliwości ataku na komunikator czy konieczność aktualizowania programu po wprowadzeniu zmian;

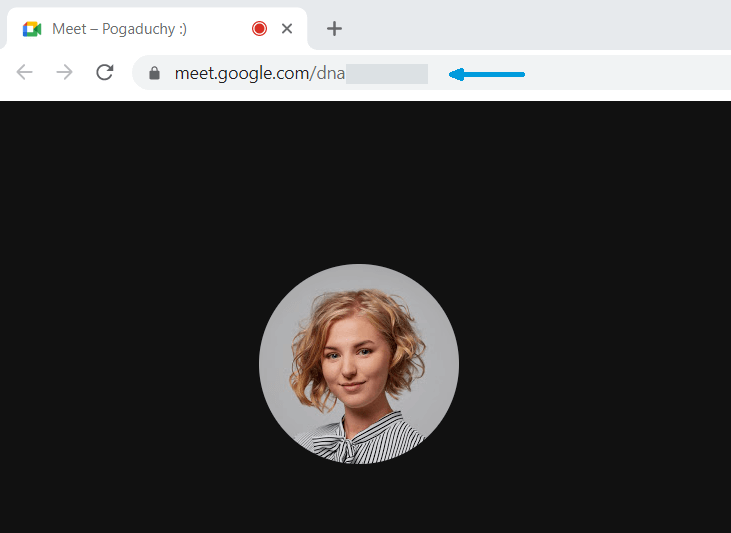

- unikalny, 10-znakowy kod spotkania, który utrudnia odgadnięcie treści adresu URL, pod którym odbywa się wideokonferencja,

- możliwość dołączenia do wideokonferencji najwcześniej na 15 minut przed rozpoczęciem spotkania, co zmniejsza szanse na przeprowadzenie ataku metodą “brute force” (sprawdzenia wszystkich możliwych kombinacji znaków w celu złamania danych dostępu),

- 9-cyfrowy (lub dłuższy) unikalny kod PIN zabezpieczający dostęp do spotkania z poziomu połączenia telefonicznego,

- kombinacja numeru telefonu i kodu PIN dla połączeń telefonicznych działa tylko w godzinach trwania spotkania,

- opcja zmiany szczegółów spotkania (w tym kodu spotkania i telefonicznego kodu PIN) z poziomu zaproszenia w Kalendarzu Google,

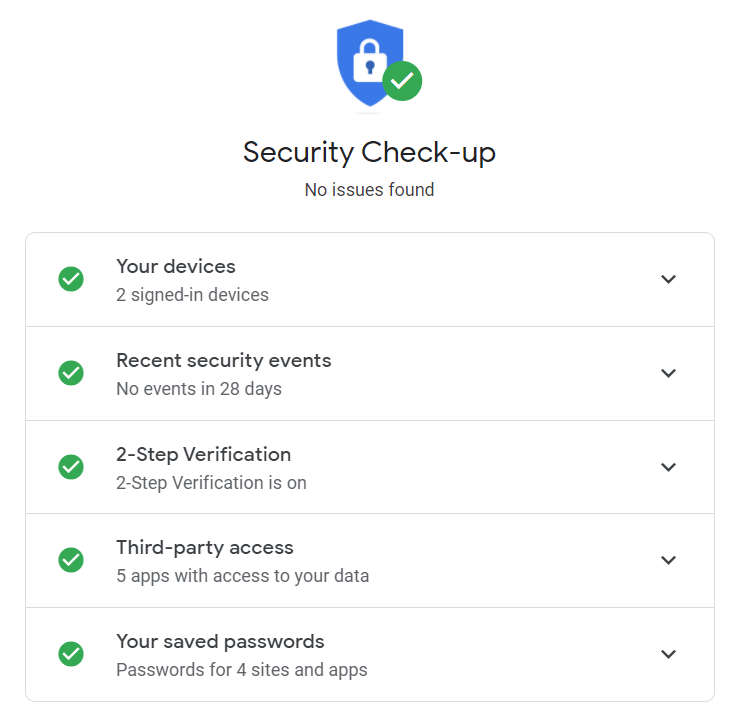

- możliwość włączenia opcji dwuetapowej weryfikacji w Google Meet, na przykład za pośrednictwem klucza bezpieczeństwa, Google Authenticator czy kodu SMS,

- konieczność akceptowania przez organizatora próśb o dołączenie do spotkania od osób spoza organizacji,

- możliwości zwalczania niepożądanych zachowań przez organizatora dzięki opcji wyciszenia lub permanentnego usunięcia uczestnika spotkania,

- dodatkowy program ochrony zaawansowanej (APP) dedykowany organizacjom szczególnie narażonych na ataki; zapewnia najskuteczniejszą ochronę przed wyłudzaniem informacji czy próbami włamań na konto (dotychczas 100% skuteczności pomimo wielu prób złamań zabezpieczeń).

10 zasad dla użytkowników komunikatora Google Meet

Pomimo najlepszych zabezpieczeń ze strony usługodawców, wiele wycieków danych jest spowodowanych błędem użytkownika. Google, oprócz zapewnienia wysokiego poziomu bezpieczeństwa i użycia metod szyfrowania, dba też o poziom świadomości użytkowników.

Oto 10 reguł, do których powinni stosować się użytkownicy platformy, by zapewnić bezpieczeństwo komunikacji.

1. Włącz weryfikację dwuetapową, by zapobiec przejęciu konta. Zapewni to bezpieczeństwo nawet w sytuacji, gdy dane logowania dostaną się w niepowołane ręce.

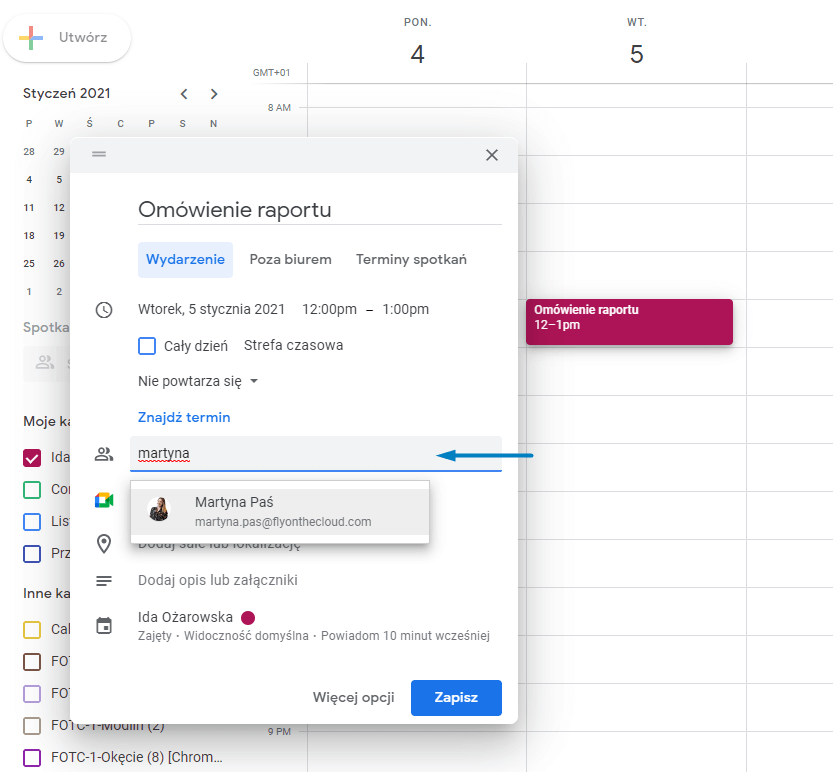

2. Zaproszenia na spotkania przesyłaj najlepiej z poziomu Kalendarza Google. Będziesz mieć pewność, że wiadomość dotrze bezpośrednio do zaproszonej osoby.

3. Zachowaj ostrożność, udostępniając kod spotkania. Najlepiej nie dziel się publicznie adresem URL pokoju Google Meet.

4. Jeśli chcesz udostępnić zrzut ekranu z konferencji, upewnij się, że kod spotkania nie jest widoczny w pasku URL.

5. Zachowaj szczególną ostrożność podczas spotkań, gdzie uczestnicy korzystają z opcji połączenia z telefonu komórkowego. Pamiętaj, że dźwięk przesyłany przez sieć operatora komórkowego nie musi być szyfrowany.

6. Weryfikuj prośby o dołączenie do spotkania i nie akceptuj kont, których nie znasz.

7. Jeśli w trakcie konferencji spotkasz się z nieodpowiednim zachowaniem lub nadużyciami, wycisz lub usuń uczestnika z wideokonferencji.

8. Wszelkie nadużycia zgłaszaj do Google (tutaj znajduje się lista zachowań uznawanych za nadużycia oraz formularz zgłoszenia).

9. Sprawdź zabezpieczenia swojego konta w narzędziu Security Check-up i stosuj się do rekomendacji.

10. Jeśli Twoja organizacja jest szczególnie narażona na ataki (na przykład przetwarza wrażliwe dane, które mogą stać się przyczyną szantażu), zgłoś się do programu ochrony zaawansowanej (APP). Dotychczas zabezpieczeń programu APP nie udało się nikomu złamać, pomimo naprawdę wielu prób.